Botnet: como dispositivos do dia a dia viram exércitos digitais que roubam seus dados. A verdade é que sua cafeteira conectada pode ser a porta de entrada para invasores em 2026.

O que é uma botnet e por que você precisa entender esse risco agora

Vamos combinar: botnet parece termo de filme, mas é a realidade mais perigosa da internet hoje.

O grande segredo? Botnet vem de ‘robot network’ – uma rede de máquinas infectadas que obedecem a um único comando.

Pode confessar: você já imaginou que seu roteador, câmera IP ou até smart TV poderiam ser usados contra você?

Aqui está o detalhe: Cada dispositivo infectado vira um ‘zumbi’ controlado remotamente pelo bot-herder, o cérebro da operação.

Olha só o problema: enquanto você dorme, esses dispositivos trabalham juntos para ataques em massa que derrubam sites e roubam informações.

Mas preste atenção: O ciclo começa com infecção, passa pela expansão silenciosa e só termina no ataque – quando já é tarde demais.

A verdade é a seguinte: em 2026, botnets como Mirai evoluíram para explorar falhas em qualquer dispositivo conectado à sua rede Wi-Fi.

Em Destaque 2026: Uma botnet é uma rede de dispositivos infectados por malware, controlados remotamente por um cibercriminoso (bot-herder) para executar ações coordenadas em larga escala.

Botnet: A Rede Invisível Que Transforma Seus Dispositivos em Soldados Digitais

Vamos combinar, a ideia de que sua cafeteira ou sua TV conectada podem estar trabalhando secretamente para criminosos é assustadora. Mas a verdade é que isso é mais real do que parece.

Uma botnet, essa junção de ‘robot’ e ‘network’, é exatamente isso: uma rede de dispositivos infectados, controlados remotamente para executar ações maliciosas em larga escala.

Pode confessar, a gente pensa em computadores e celulares, mas o alvo são todos os aparelhos conectados à internet. E o estrago? Pode ir de roubo de dados bancários a ataques que derrubam serviços inteiros.

| Conceito | Junção de ‘robot’ e ‘network’ |

| Componentes | Dispositivos infectados (bots ou zumbis) |

| Controle | Bot-herder (operador da botnet) |

| Ciclo de Vida | Infecção, expansão e ataque |

| Comunicação | Infraestrutura de Comando e Controle (C2) |

| Usos Comuns | Ataques DDoS, spam, roubo de dados, cryptojacking |

| Exemplos Notórios | Mirai (IoT), Conficker (máquinas) |

| Sinais de Infecção | Lentidão, comportamento estranho |

O Que É uma Botnet? Entendendo as Redes de Computadores Zumbis

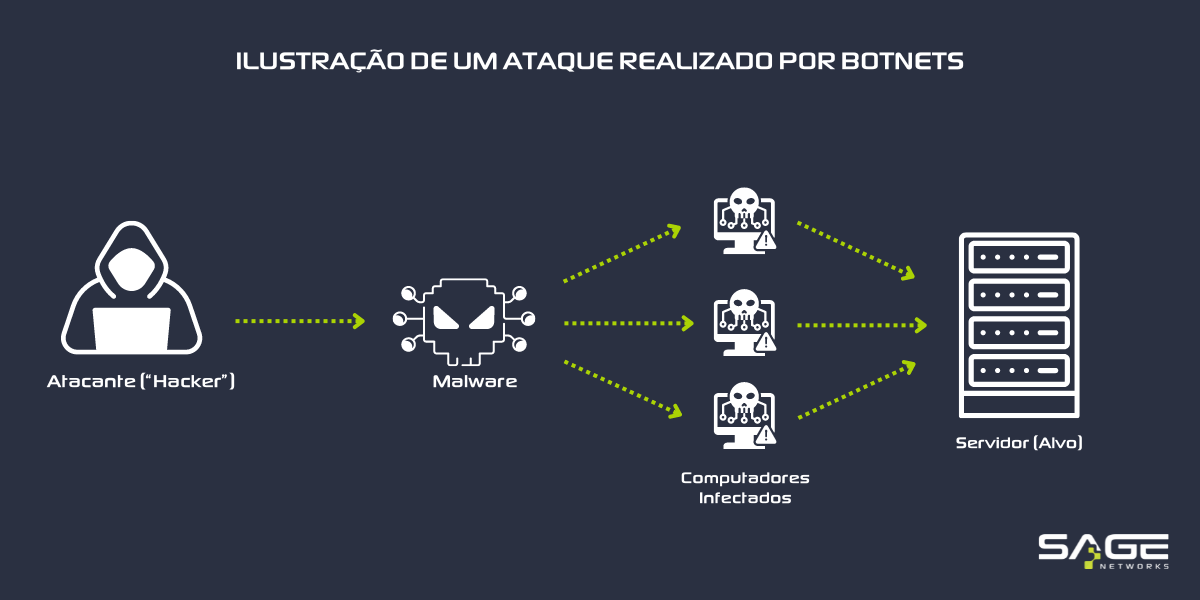

Pense numa botnet como um exército digital. Cada soldado é um dispositivo – seu computador, seu roteador, até sua geladeira inteligente – que foi secretamente invadido por um malware.

Esses dispositivos ‘zumbis’ ficam à espera de ordens, sem que o dono perceba. A mágica (ou melhor, a tragédia) acontece quando um cibercriminoso, o ‘bot-herder’, assume o controle.

Ele usa uma infraestrutura de Comando e Controle (C2) para orquestrar ataques massivos. A força de uma botnet está na quantidade de dispositivos controlados, tornando-a uma arma poderosa.

Como Funcionam os Ataques de Botnet: Estratégias e Técnicas

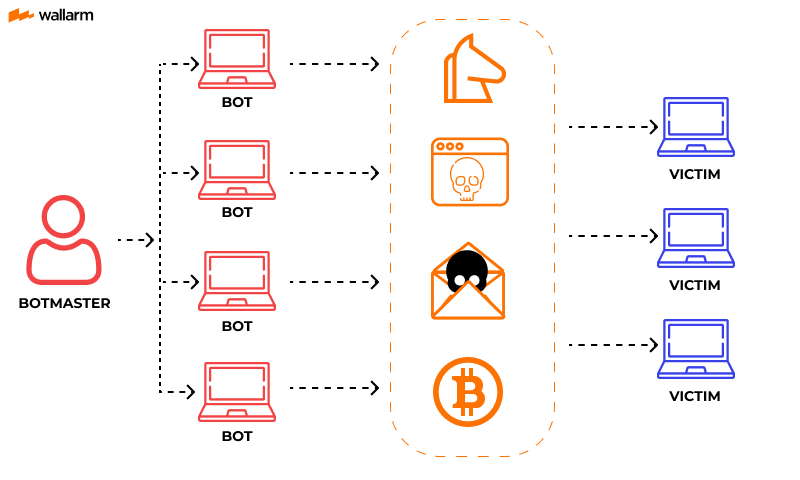

A diversidade de ataques que uma botnet pode executar é assustadora. O mais conhecido é o ataque de Negação de Serviço Distribuída (DDoS), onde milhares de bots bombardeiam um alvo com tráfego, derrubando sites e serviços.

Mas não para por aí. Botnets são usadas para enviar spam em massa, espalhar mais malware, realizar ataques de phishing para roubar credenciais e até para o chamado cryptojacking.

No cryptojacking, o poder de processamento dos dispositivos infectados é usado para minerar criptomoedas, consumindo energia e degradando o desempenho do seu aparelho, tudo em benefício do criminoso. Para entender mais sobre esses ataques, vale a pena conferir como funcionam os ataques de botnet.

Malware de Botnet: Tipos e Mecanismos de Infecção

O coração de uma botnet é o malware que infecta os dispositivos. Existem diversos tipos, cada um com sua especialidade para se espalhar e manter o controle.

Mecanismos de infecção variam: downloads maliciosos, e-mails de phishing e botnets, exploração de vulnerabilidades em softwares desatualizados ou até mesmo senhas fracas em dispositivos IoT (Internet das Coisas).

O malware precisa ser persistente, ou seja, continuar ativo mesmo após reinicializações. Ele também busca se esconder do antivírus e se replicar para infectar outros dispositivos na rede. Um exemplo clássico de botnet focada em IoT foi a Mirai, que explorava credenciais padrão de fábrica.

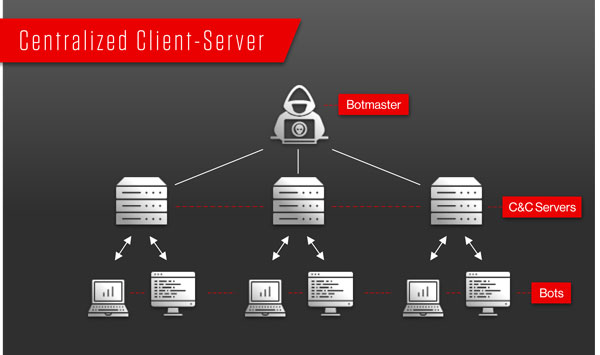

Controle Remoto de Dispositivos: A Infraestrutura de C2 em Ação

A infraestrutura de Comando e Controle (C2) é o centro nervoso da botnet. É por onde o bot-herder envia suas ordens para os bots.

Essa comunicação pode ser direta, com o servidor C2 enviando comandos, ou indireta, usando métodos peer-to-peer (P2P) onde os bots se comunicam entre si. A ideia é sempre manter o controle de forma discreta e resiliente.

Servidores C2 podem ser comprometidos, usar domínios de internet temporários ou até mesmo se esconder em redes de compartilhamento de arquivos. A complexidade visa dificultar a detecção e o desmantelamento da rede.

Cibercrime Organizado: Como as Botnets São Usadas por Grupos Criminosos

Botnets não surgem do nada. Elas são ferramentas valiosas para o cibercrime organizado. Grupos criminosos as alugam ou as utilizam para seus próprios fins.

O roubo de dados bancários é um dos usos mais lucrativos. Imagine milhares de keyloggers (malware que registra o que você digita) rodando em dispositivos infectados, capturando senhas de acesso a bancos.

Além disso, botnets são usadas para fraudes publicitárias, disseminação de golpes e até para influenciar mercados financeiros através de manipulação de informações. A escala é o que torna tudo tão perigoso.

Segurança de Rede: Proteção Contra Botnets e Dispositivos Comprometidos

Proteger-se contra botnets exige uma abordagem em camadas. A primeira linha de defesa é a segurança de rede básica.

Mantenha seus sistemas operacionais e softwares sempre atualizados. Use senhas fortes e únicas para cada serviço e, principalmente, para seus dispositivos de rede, como roteadores. Acha que é chato? Pense no transtorno de ter suas dispositivos comprometidos.

Considere usar firewalls robustos e soluções de antivírus/antimalware confiáveis. Para uma visão mais aprofundada sobre como se proteger, confira dicas em proteção contra botnets.

Sinais de Infecção: Como Identificar Dispositivos Comprometidos

Nem sempre a invasão é silenciosa. Fique atento a alguns sinais que podem indicar que um dos seus dispositivos comprometidos faz parte de uma botnet.

Seu computador ou celular está subitamente mais lento que o normal, sem motivo aparente? A conexão com a internet parece mais lenta ou instável? Há atividade de rede incomum mesmo quando você não está usando o dispositivo?

Esses são indícios. Outros sinais incluem o envio de mensagens estranhas ou e-mails que você não escreveu, pop-ups excessivos ou o navegador redirecionando para sites desconhecidos. Se notar algo assim, é hora de agir.

Phishing e Botnets: A Conexão Entre Engenharia Social e Ataques em Massa

O phishing e botnets andam de mãos dadas. Muitas vezes, o primeiro contato para infectar um dispositivo é através de um golpe de engenharia social.

Um e-mail convincente, uma mensagem em rede social ou um link em um site podem levar você a clicar e baixar o malware que transformará seu aparelho em um bot. A tática é explorar a confiança ou o descuido do usuário.

A sofisticação desses ataques cresce. Criminosos usam informações pessoais obtidas de vazamentos de dados para criar e-mails de phishing ainda mais personalizados e eficazes. A conscientização sobre esses golpes é sua melhor defesa.

Botnets: O Verdeto Final do Especialista

A verdade é que as botnets representam uma ameaça persistente e em constante evolução. A proliferação de dispositivos IoT apenas ampliou o campo de atuação para os cibercriminosos.

Ignorar essa ameaça é um erro grave. A proteção não é apenas uma questão técnica, mas de conscientização e boas práticas digitais. Manter-se informado e vigilante é o caminho.

A boa notícia é que, com as devidas precauções e ferramentas de segurança, é possível reduzir drasticamente o risco de ter seus dispositivos transformados em soldados digitais. A segurança está nas suas mãos.

Dicas Extras: Ações Práticas Para Proteger Seu Dispositivo Hoje

Vamos combinar: teoria é importante, mas ação é o que resolve.

Aqui estão 5 passos concretos que você pode aplicar em 10 minutos.

- Atualize TUDO, sem exceção. Configure atualizações automáticas para o sistema operacional, navegador e todos os aplicativos. É a correção de vulnerabilidades mais barata que existe.

- Troque as senhas padrão dos seus dispositivos IoT. Roteador, câmera IP, smart TV. Use senhas complexas e únicas para cada um. A Mirai explorou justamente isso.

- Instale um antivírus confiável e faça varreduras semanais. Não confie apenas no Windows Defender para uso intensivo. Programe o escaneamento para um horário fixo.

- Monitore sua rede doméstica. Use ferramentas como o Fing (app gratuito) para ver quais dispositivos estão conectados à sua Wi-Fi. Desconhece algum? Bloqueie imediatamente.

- Habilite a autenticação em dois fatores (2FA) em TODAS as contas críticas. Banco, e-mail principal, redes sociais. Isso cria uma barreira extra mesmo se suas credenciais vazarem.

Essas ações cortam o caminho de 80% das tentativas de infecção.

Perguntas Frequentes Sobre Redes de Dispositivos Zumbis

Como saber se meu computador faz parte de uma dessas redes?

O sinal mais claro é a lentidão extrema e inexplicável, mesmo com poucos programas abertos.

Preste atenção também se seu antivírus é desativado sozinho, se a internet fica lenta em horários específicos ou se seus contatos recebem mensagens estranhas suas. Uma verificação com um scanner como o Malwarebytes pode confirmar.

Qual a diferença entre um worm e uma rede de bots?

Um worm é um malware que se espalha sozinho, explorando vulnerabilidades. Já uma rede de bots é um conjunto de dispositivos já infectados e controlados remotamente.

Pense assim: o worm é o método de entrega da infecção. Uma vez instalado, ele pode transformar sua máquina em um ‘zumbi’ que passa a integrar a rede maior, usada para ataques coordenados.

Quanto custa, em média, montar uma infraestrutura dessas para um ataque?

Os valores variam brutalmente, mas um ataque DDoS básico pode ser ‘alugado’ por menos de R$ 100 em fóruns clandestinos.

Já para criar e manter uma rede própria, os custos são com servidores de comando e controle (C2), domínios ‘fantasmas’ e o desenvolvimento ou compra do malware. Pode passar de R$ 10 mil facilmente. O retorno, via roubo de dados ou cryptojacking, é que motiva o investimento.

Conclusão: Você Não é Apenas Uma Vítima em Potencial

A verdade é a seguinte: a segurança digital hoje é uma responsabilidade ativa.

Você acabou de ver como uma simples falha pode transformar seu celular ou roteador em uma ferramenta para o crime. Mas também aprendeu que as defesas estão ao seu alcance.

O primeiro passo é sempre o mais simples: revise as senhas dos seus dispositivos conectados à internet agora mesmo. Leva 5 minutos e corta o acesso mais óbvio.

Compartilhe esse conhecimento. Um amigo ou familiar menos atento pode ser o elo fraco que coloca todo o seu círculo em risco.

E para você, qual foi a dica mais valiosa que tirou deste guia? Deixa aqui nos comentários qual ação você vai priorizar esta semana.